Este artículo documenta una operación activa de phishing que suplanta la identidad del servicio de mensajería DHL. Los actores de la amenaza están explotando infraestructura legítima en la nube (Google Cloud Storage) para alojar sus recursos visuales y sus scripts del Sistema de Dirección de Tráfico (TDS) y de una empresa alemana para enviar sus correos. Al aprovechar dominios webs de alta confianza, logran eludir con éxito los filtros estándar de seguridad del correo electrónico. También usan servidores a prueba de balas (que ignoran denuncias) y servicios de analítica web para medir el éxito que está teniendo cada envío de correos.

Han usado estos servicios al menos desde el año 2024 y hemos realizado denuncias técnicas con el objetivo de desmontar la mayor parte del operativa. La evidencia encontrada apunta el origen francés de esta campaña fraudulenta, aunque actualmente están enviando correos a países que hablan idioma español.

Tabla de contenido

- 1 Servicio postal – Entrega del paquete suspendido

- 1.1 Logotipo Servicio Postal

- 1.2 Logotipo Consegna Espresso

- 1.3 Logotipo LivraisonColis

- 1.4 Metadatos del correo electrónico interceptado

- 1.5 Infraestructura de correo electrónico distribuida y explotación de SPF

- 1.6 URL extraídas y entrega de la carga útil

- 1.7 Seguimiento mediante hashes criptográficos (Infraestructura de almacenamiento en la nube)

- 1.8 Script de redirección maliciosa (Punto de entrada TDS)

- 1.9 Infraestructura de alojamiento «a prueba de balas» (bulletproof hosting)

- 1.10 La cadena de dirección de tráfico

- 1.11 El destino final (Máscara de red de afiliados)

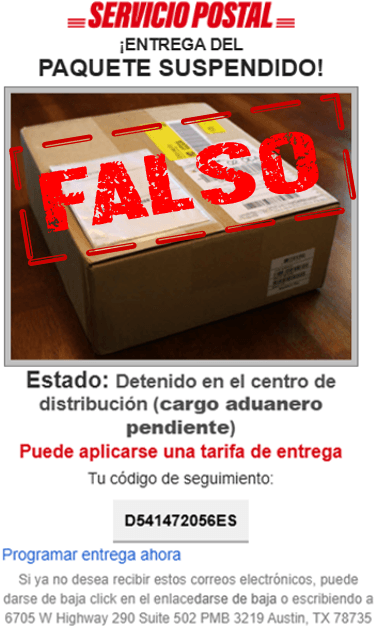

Servicio postal – Entrega del paquete suspendido

El correo se titula «Tienes (1) mensaje de nosotros.» y tiene modificado un encabezado para hacer creer que viene desde la empresa de entrega de paquetes DHL. Se ha encontrado el logo de la empresa DHL dentro de los archivos del servidor, pero no hay indicios que lo hayan usado. Actualmente usan un logo propio que dice en letras rojas «Servicio Postal».

La imagen del paquete en una caja aparece en muchos sitios webs. Una de las versiones más antiguas es ésta del año 2010 subida a flickr.com

Logotipo Servicio Postal

La primera imagen que muestra el correo es un logo que dice «Servicio Postal».

No se ha encontrado coincidencia exacta en internet por lo que parece ser un logotipo de creación propia de quienes envían el email:

Logotipo Consegna Espresso

Dentro del mismo servidor se encontró otra imagen muy similar. Esta usa la expresión «Consegna Espresso» (en italiano) que significa «Entrega urgente», «entrega rápida» o «entrega acelerada»:

Ambas imágenes tienen el mismo tamaño (980×381 pixeles). Gracias a ella encontramos que la misma campaña de fraude está siendo difundida en Italia, bajo el nombre de «Consegna del pacco sospeso»

Logotipo LivraisonColis

Dentro del mismo servidor se encontró otra imagen de las mismas dimensiones (980×381 pixeles) que usa la expresión «Livraison Colis» (en francés) que significa «entrega de paquetes».

Gracias a esta imagen encontramos que una campaña de fraude similar fue difundida en Francia en agosto del año 2024. Según un reporte anónimo, la campaña tenía este contenido (en francés):

«Urgent : action requise

9 août 2024

Cher client, Nous avons le regret de vous informer que notre récente tentative de livraison de votre colis a échoué en raison d’un impayé. les frais de livraison. Pour éviter de retourner votre colis aujourd’hui, veuillez suivre les étapes ci-dessous et payer les frais nécessaires frais dans les plus brefs délais.

Code de suivi: ASLALX1

Le colis a été reçu dans notre entrepôt : 7 août 2024

Délai restant pour payer les frais : 23h 57m 35s

Veuillez répond…«

Metadatos del correo electrónico interceptado

El vector de ataque inicial es un correo electrónico suplantado que afirma que la entrega de un paquete ha sido suspendida debido a cargos aduaneros pendientes. Los encabezados revelan el verdadero origen del mensaje.

Subject: [REDACTED_USERNAME], Tienes (1) mensaje de nosotros.

Date: Wed, 23 Apr 2026 12:XX:XX +0200

Return-Path: <return59738@[REDACTED_SUBDOMAINS][.]kreativeppl[.]com>

Sender IP: 136[.]243[.]63[.]34

Infraestructura de correo electrónico distribuida y explotación de SPF

Basándose en inteligencia de amenazas histórica que abarca desde 2024 hasta 2026, los atacantes han utilizado una infraestructura sofisticada y distribuida para ejecutar sus campañas. La operación emplea múltiples dominios para enmascarar su verdadero origen, utilizando específicamente car-checks[.]com como una fachada superficial para las conexiones del servidor, mientras que se apoya en kreativeppl[.]com como la dirección técnica Envelope-From (remitente del sobre) para eludir los filtros de seguridad iniciales.

Los servidores físicos que despachan activamente los correos electrónicos maliciosos son operados a través del proveedor de alojamiento alemán Hetzner Online GmbH, utilizando las direcciones IP 136[.]243[.]63[.]34 y 168[.]119[.]190[.]112. Para mantener la resiliencia frente a las listas negras de dominios, los actores de la amenaza implementan una arquitectura de tipo «Snowshoe» centralizando sus autorizaciones del Sender Policy Framework (SPF) a través de un nodo maestro ubicado en beaconstantles[.]eu[.]com. Este nodo de control de SPF específico actúa como el cerebro logístico de la operación y se encuentra alojado en la infraestructura en la nube de Vultr.

googleapis.com).URL extraídas y entrega de la carga útil

Tras analizar el código fuente HTML del correo electrónico, extrajimos múltiples enlaces que apuntan a Google Cloud Storage. Los atacantes utilizan estos enlaces para cargar imágenes engañosas y redirigir a las víctimas a servidores de seguimiento externos.

| Función del archivo | Indicador de Compromiso (IOC) |

|---|---|

| Redirección Maliciosa (TDS) | /absales/azer2400[.]html |

| Redirección Maliciosa (TDS) | /barriom/fantomee[.]html |

| Fondo Degradado | /barriom/bgm[.]jpg |

| Logo de Lidl | /barriom/Lidl-Logo[.]wine[.]png |

| Kit de Productos Makita | /barriom/product (2)[.]png |

| Logo de Lidl | /barriom/logo[.]png |

| Kit de Herramientas Parkside | /barriom/product (3)[.]png |

| Juego de Herramientas Stanley | /barriom/file_67dddd0f-75f2-4929-966f-fe3e5781a356[.]png |

| Imagen de Supermercado | /barriom/undefined – Imgur(2)[.]jpg |

| Fondo Gris | /barriom/rYvpzz7[.]jpeg |

| Logo de LivraisonColis | /barriom/undefined – Imgur(4)[.]png |

| Logo de Consegna Espresso | /barriom/undefined – Imgur[.]png |

| Imagen de Paquete | /barriom/undefined – Imgur(1)[.]png |

| Imagen de Entrega de Mercancías | /barriom/AsmBIZ6 – Imgur[.]jpg |

| Imagen de Paquete | /absales/26PHjFnes[.]png |

| Fondo Gris | /absales/26PHWGtes[.]jpg |

| Logo de Servicio Postal | /absales/26Piebnes[.]png |

| Fondo Gris | /absales/rYvpzz7[.]jpeg |

| Logo de DHL | /absales/logof1[.]png |

| Repartidor de FedEx | /absales/express12[.]png |

| Imagen de Entrega de Mercancías | /absales/AsmBIZ6 – Imgur[.]jpg |

| Logo de LivraisonColis | /absales/undefined – Imgur(4)[.]png |

| Imagen de Paquete | /absales/undefined – Imgur(5)[.]png |

| Kit de Productos Yeti | /barriom/pz[.]png |

| Logo de Cabela’s | /barriom/Cabela’s_Logo[.]svg[.]png |

| Diseño Geométrico Minimalista | /barriom/bg9[.]jpg |

| Logo de El Corte Inglés | /barriom/logoe[.]png |

| Ícono de Iluminación | /barriom/cta-icoon[.]png |

| Set de Maquillaje Charlotte Tilbury | /barriom/producct[.]png |

| Logo de Nocibé | /barriom/Logo_Nocibe[.]svg |

| Set de Belleza Lancôme | /barriom/prooduct[.]png |

| Fondo Color Crema | /barriom/file_aeecae22-987e-4c68-98c0-1ab54a17f87f[.]jpg |

| Pasillo de Supermercado | /barriom/undefined – Imgur (1)[.]jpg |

| Kit de Productos Makita | /barriom/undefined – Imgur (1)[.]png |

| Logo de Lidl | /barriom/Lidl-Logo[.]svg[.]webp |

| Freidora de Aire Silvercrest | /barriom/product (1)[.]png |

| Kit de Productos Makita | /barriom/makita_combo_set[.]webp |

| Kit de Productos Makita | /barriom/file_7846a59f-1549-4414-9c69-c53910befc01[.]png |

| Logo de SNCF | /barriom/SNCF123[.]jpg |

| Audífonos Bose | /barriom/file_41dbaabf-87cd-41ac-8629-2bbaa9282474[.]png |

| Kit de Herramientas Ryobi | /barriom/product (7)[.]png |

| Logo de Walmart | /barriom/walmart_logo__my_version__by_carlosoof10_deykn0d-fullview[.]png |

Seguimiento mediante hashes criptográficos (Infraestructura de almacenamiento en la nube)

Durante el seguimiento activo de esta campaña, logramos identificar y perfilar la infraestructura de almacenamiento temporal del atacante, extrayendo con éxito los artefactos lógicos y visuales que conforman el kit de suplantación. A continuación, se presentan las firmas criptográficas (MD5/ETags) de los archivos alojados. Estos hashes proporcionan una huella digital inmutable de los elementos maliciosos, lo que permite a los equipos de seguridad rastrear la operación incluso si los actores de la amenaza migran a nuevos dominios o modifican los nombres de los archivos.

| Nombre del artefacto | ↓Fecha de modificación (UTC)↓ | Firma criptográfica (ETag) |

|---|---|---|

| azer2400[.]html | 13-08-2025 15:29 | 20ecc5056e6040e662ba32d5a03aade5 |

| fantomee[.]html | 13-08-2025 15:58 | 20ecc5056e6040e662ba32d5a03aade5 |

| bgm[.]jpg | 26-08-2025 20:25 | a2fbdb8a7dd4c0dacb70fee77a3b2d82 |

| Lidl-Logo[.]wine[.]png | 26-08-2025 20:26 | 72eaf6126ec2dbd4636b8e54b86003fe |

| product (2)[.]png | 26-08-2025 20:27 | 0af0572bafd56ff7c12201e06ba9c1a1 |

| logo[.]png | 01-09-2025 20:40 | 7b562f1b75a5d2c3d405cd451df52c9d |

| product (3)[.]png | 01-09-2025 20:41 | c7844a643327c92744f7c8aef4a2b32c |

| file_67dddd0f-75f2-4929-966f-fe3e5781a356[.]png | 03-09-2025 18:29 | aa778c370937c375c0479e90bf83482f |

| undefined – Imgur(2)[.]jpg | 03-09-2025 18:31 | 355591e92fea3092210b9eb36aad36c2 |

| rYvpzz7[.]jpeg | 10-10-2025 16:17 | 3d5d8d95a4c2cd92a9bd3d04495cd286 |

| undefined – Imgur(4)[.]png | 10-10-2025 16:27 | 8eff12a21f77c7c78d6428d42d06115f |

| undefined – Imgur[.]png | 10-10-2025 16:36 | 34ef45dd57a7931ddb5d58df2b2ca50f |

| undefined – Imgur(1)[.]png | 10-10-2025 16:37 | 8aed1582a47d6f01e2a10c7710f8c4ef |

| AsmBIZ6 – Imgur[.]jpg | 10-10-2025 20:31 | 8f44afaca757e2084d1a5c40ba7153d3 |

| 26PHjFnes[.]png | 15-10-2025 14:43 | 6c018c57fd92e5406632648108e63660 |

| 26PHWGtes[.]jpg | 15-10-2025 14:44 | 050c6620815cfe5f9455b81bb0364576 |

| 26Piebnes[.]png | 15-10-2025 14:45 | ffd2ca4c8353fe07f496129efc71730a |

| rYvpzz7[.]jpeg | 15-10-2025 14:52 | 3d5d8d95a4c2cd92a9bd3d04495cd286 |

| logof1[.]png | 15-10-2025 14:52 | 4a56d742dac084004a6fd17e6aaa24b9 |

| express12[.]png | 02-11-2025 16:49 | 4ba2081d227021388a2f51669ca38b3e |

| AsmBIZ6 – Imgur[.]jpg | 02-12-2025 16:26 | 8f44afaca757e2084d1a5c40ba7153d3 |

| undefined – Imgur(4)[.]png | 02-12-2025 16:38 | 8eff12a21f77c7c78d6428d42d06115f |

| undefined – Imgur(5)[.]png | 02-12-2025 16:44 | dbaadebb49f9f72a41fdc13d3bda3d95 |

| pz[.]png | 22-12-2025 17:16 | f4096f0a4332561821db206a8eb45192 |

| Cabela’s_Logo[.]svg[.]png | 22-12-2025 17:16 | 0fcab867d8191c3064ed71ae6b79fa65 |

| bg9[.]jpg | 28-01-2026 16:45 | b5019f94353462469e07a8504e0c04b3 |

| logoe[.]png | 28-01-2026 16:47 | 53b9e902f9f7a4d6a63378982186856c |

| cta-icoon[.]png | 28-01-2026 16:48 | b17dde7602044124d346efe57194934c |

| producct[.]png | 28-01-2026 16:50 | c794d6a8f8ead79f1ce7cd9c34988b1b |

| Logo_Nocibe[.]svg | 28-01-2026 17:58 | 363d10a63c3aa9e6feb2e4c2f5422907 |

| prooduct[.]png | 28-01-2026 17:59 | 957eddc7b82f68158f76a34bd6a9ff31 |

| file_aeecae22-987e-4c68-98c0-1ab54a17f87f[.]jpg | 28-01-2026 19:34 | 36f2b3c3f27597509aa956e6d2162840 |

| undefined – Imgur (1)[.]jpg | 28-01-2026 19:35 | 4109ef664b963d88c0bf795f7f77f522 |

| undefined – Imgur (1)[.]png | 28-01-2026 19:36 | ab12363307e183c859c21a8824896b4e |

| Lidl-Logo[.]svg[.]webp | 28-01-2026 19:38 | 45a34eeed3b3988df287769d339a9af7 |

| product (1)[.]png | 09-02-2026 19:22 | 5c57642734288f87575dece3c7440853 |

| makita_combo_set[.]webp | 13-02-2026 1:18 | 0fdf8817bd108a8a9b7cb2b8ed8903d8 |

| file_7846a59f-1549-4414-9c69-c53910befc01[.]png | 13-02-2026 15:11 | 724a0be7fb669aee8749b38feb3c3d3e |

| SNCF123[.]jpg | 13-02-2026 20:39 | 049264532d7d13a0a589dc84b6898f62 |

| file_41dbaabf-87cd-41ac-8629-2bbaa9282474[.]png | 13-02-2026 20:43 | 5f79387e0e9466acf7133c9413ab4598 |

| product (7)[.]png | 14-02-2026 15:30 | 7a53115e6c0b237fcb8ccad61dc3bfb2 |

| walmart_logo__my_version__by_carlosoof10_deykn0d-fullview[.]png | 14-02-2026 15:31 | f1f2930674d9ffb5ec229482505f3e53 |

Script de redirección maliciosa (Punto de entrada TDS)

El enlace inicial del correo electrónico de phishing no apunta directamente a la página de inicio de sesión falsa. En su lugar, dirige a la víctima hacia un archivo HTML de apariencia inofensiva alojado en Google Cloud Storage. Este archivo contiene una carga útil de JavaScript mínima, pero sumamente eficaz. Su único propósito consiste en analizar la URL, extraer los parámetros de seguimiento codificados en Base64 que se adjuntan tras el símbolo de almohadilla (#), y redirigir a la víctima hacia un servidor externo controlado por los atacantes.

var tarcking_param = window.location.href.split(‘#’)[1];

var srv_ip = «185[.]80[.]129[.]110»;

if(!tarcking_param){

alert(«please set tracking params!»);

}else{

document.location.href = ‘hxxp://’+srv_ip+’/?’+tarcking_param;

}

</script>

Infraestructura de alojamiento «a prueba de balas» (bulletproof hosting)

La dirección IP codificada de forma fija, extraída del script de Google Cloud (185[.]80[.]129[.]110), actúa como el núcleo del Sistema de Dirección de Tráfico (TDS) del atacante. El análisis de inteligencia de amenazas revela que esta IP forma parte de una subred asignada a UAB Esnet (VPSNET) en Lituania. En el panorama de la ciberseguridad, este proveedor suele funcionar como un «host a prueba de balas» (bulletproof host): un servicio que históricamente ignora o retrasa las respuestas a los informes de abuso. Esta negligencia deliberada proporciona a los actores de amenazas un refugio seguro para operar su infraestructura de filtrado durante periodos prolongados, sin temor a que esta sea dada de baja de inmediato.

La cadena de dirección de tráfico

Una vez que se ejecuta la carga útil de JavaScript, el navegador de la víctima inicia una rápida secuencia de redireccionamientos HTTP 302 (Found). El tráfico fluye desde el ecosistema de Google Cloud —altamente confiable— directamente hacia el servidor TDS ubicado en Lituania. En esta etapa, el TDS evalúa el clic de la víctima, descifra los parámetros de seguimiento para identificar la dirección de correo electrónico objetivo y el ID de afiliado del spammer, y finalmente enruta la conexión hacia el dominio de destino final: www[.]catalystserverdomain[.]com.

El destino final (Máscara de red de afiliados)

El punto final de la cadena de redireccionamiento es un dominio estructurado para gestionar la entrega del contenido de phishing propiamente dicho. Curiosamente, un análisis del código fuente del dominio raíz revela que este se hace pasar por una «Plataforma de Marketing de Rendimiento» legítima. El servidor presume de ofrecer características corporativas, tales como «Prevención de Fraude» y «Campañas de Enlaces Inteligentes». En realidad, esta fachada sirve como infraestructura de backend para una red de afiliados cibercriminal; su función es rastrear los clics exitosos, gestionar los pagos ilícitos por CPA (Costo por Acción) y filtrar a los bots de seguridad no deseados para impedir que analicen las páginas de phishing activas.

<head>

<meta charset=»utf-8″>

<title>Performance Marketing Platform</title>

</head>

<body>

<div>

<h1>Performance Tracking</h1>

<p>The ultimate performance marketing platform. This server handles billions of events per day.</p>

<h2>Key features include</h2>

<ul>

<li>Fraud Prevention</li>

<li>Smart Link Campaigns</li>

<li>Smart Alerts</li>

<li>Deep Analytics and Reporting</li>

</ul>

</div>

</body>

</html>

* Nota: Todos los Indicados de Compromiso IOC y las pruebas criptográficas recopilados han sido remitidos a los departamentos de abuso de los servicios de alojamiento en la nube correspondientes, con el fin de facilitar la inmediata desactivación de esta red fraudulenta.